- 02.514.7786

- ucert@ucert.co.kr

| 제목 | 20년 3월 1주차 보안뉴스 | |

|---|---|---|

| 구분 | 보안공지 | |

| 내용 |

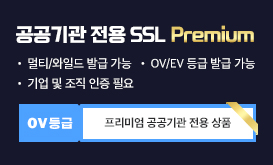

한국기업보안 유서트가 알려주는 20년 3월 1주차 보안뉴스  1. '마스크 쇼핑몰' 위장한 피싱 사이트 등장…무통장 입금 요구시 주의 코로나19로 급증한 마스크 수요를 악용, 피싱 공격이 활개를 치고 있어 문제가 되고 있습니다. 기사에 따르면 공격자는 유명 마스크 쇼핑몰로 위장한 사이트를 꾸며놓고 이용자에게 마스크 구매 시 '무통장 입금'을 요구하며 추적을 피한다고 하는데요. 피싱 사이트는 금전 피해뿐만 아니라 회원 가입 시 개인정보 유출 우려가 있기 때문에! 사이트에 접속하는 사람들은 이를 확인하고 보안에 신경써야 합니다. 마스크 구매 시 무통장 입금과 계좌이체 방식만 요구한다?.. 피싱 공격을 우선 의심하고 출처가 불분명한 URL 클릭 자제, 사이트 내 보안 인증서가 설치되어 있는지 확인 등 기본 보안 수칙 지키는 것이 필요합니다. ▼기사보기 https://www.etnews.com/20200304000227  2. ‘신규 구매 주문’ 사칭한 악성메일 떴다! 식료품 임가공업체와 즉석식품업체를 사칭한 악성메일이 4일 오전부터 빠르게 돌고 있어 사용자들의 주의가 요구되고 있다고 합니다. 언뜻 실제 업체의 로고와 연락처, 주소까지 그대로 사용했기 때문에 현혹될 수 있지만, 자세하게 살펴보면 문제가 있다는 것을 알 수 있기 때문에 관련 메일을 받을 경우, 보낸 사람의 주소와 함께 항상 자세히 확인하는 습관이 필요하겠습니다. 사실, 이런 이메일 피싱 공격 피해를 예방하기 위해서는 보안을 강화시킨 보안이메일(S/MIME)을 활용하는 것이 좋습니다. 보안이메일(s/mime)에 대한 자세한 내용은 유서트 홈페이지에서 확인해주세요. ▼ 기사보기  3. 호텔·항공권 예약 ‘가짜 사이트’ 조심 호텔이나 항공권 예약 시 사기성 웹사이트로 인해 금전적 피해를 입는 사례가 급증하고 있어 각별한 주의가 요구되고 있다고 합니다. 기사에 따르면 언뜻 봐서는 합법적인 웹사이트로 보이지만... 여행 정보 사이트를 가장하거나 예약 수수료를 명목으로 비용을 추가해 돈을 날리는 피해가 속출하고 있다고 하는데요! 이러한 피해를 입지 않기 위해서는 사이트 접속시, 사이트 내 정보 입력시 항상 확인하는 습관이 필요! 특히, 보안이 적용되지 않은 HTTP로 되어있는 사이트라면 접속을 피하고 정보를 입력해서는 안된다는 점 !! 반드시 사이트 내 보안 인증서인 SSL이 설치되어 있는지, 진짜 사이트인지 등을 확인해야합니다. SSL에 대한 자세한 정보는 홈페이지에서 확인하실 수 있습니다. ▼기사보기  4. ‘딥페이크법’ 국회 통과... AI 악용 막는다 딥페이크 공격을 아시나요? 인공지능의 딥러닝과 페이크의 합성어로 인공지능 기술을 활용한 이 기술은 현재 의료와 엔터테이먼트 분야 등 다방면에서 유용하게 활용되고 있는데요. 이 기술이 음란 영상물 제작등 불법적으로 쓰이는 경우가 늘어가면서 문제가 되고 있다고 합니다. 이렇게 이 인공지능(AI) 기술을 활용한 음란물 제작·유통이 사회적 문제가 되는 가운데 이를 근절하기 위한 법률이 국회 본회의를 통과했다고 하는데요. 딥페이크법이 통과됨에 따라 반포 등을 할 목적으로 성적 욕망 또는 수치심을 유발할 수 있는 영상 또는 음향 등을 제작하거나 반포한 사람은 5년 이하의 징역 또는 5000만원 이하의 벌금에 처해진다고 하네요. 앞으로는 AI를 활용한 유용한 해당 기술을 불법적으로 사용, 악용하는 사례가 보이지 않았으면 좋겠습니다. ▼ 기사보기  5. ‘코로나 랜섬웨어’ 유포중...‘핵빗 랜섬웨어’의 변종...이메일 주의 지난해 말 유행했던 ‘핵빗(Hakbit) 랜섬웨어’의 변종이 '코로나 랜섬웨어'라는 명칭으로 최근 다시 등장했다고 합니다. 기사에 따르면 이번 코로나 랜섬웨어에 감염될 경우 사용자에게 보여주는 랜섬노트의 내용에는 피해자가 공격자에게 돈을 지불하면 제공 받을 수 있는 해독키를 ‘Corona decryption’이라고 명명하고 있으며 랜섬노트 최하단에는 'Corona ransomware'라는 이름을 적시하고 있음을 확인할 수 있다고 하는데요. 코로나 랜섬웨어는 이메일 첨부파일을 통해 초기 유포가 이뤄졌을 것으로 추정된다고 하니 출처를 알 수 없거나 의심되는 메일에 대한 첨부파일 열람은 NO~! ▼ 기사보기  보안을 보완하다 한국기업보안 유서트가 함께 하겠습니다. |

|